Ciudad de México, 9 de diciembre 2020, - El Laboratorio de Investigación de ESET, identificó una campaña de phishing que intenta obtener credenciales de acceso a los servicios de correo electrónico proporcionados por Microsoft.

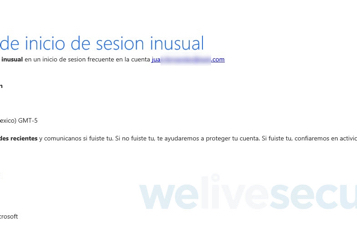

El correo, que suplanta la identidad de Microsoft Outlook, alude a una supuesta actividad inusual en el inicio de sesión, lo que lleva a que pueda despertar el interés de los usuarios y muchos decidan acceder a los enlaces incluidos en el mensaje.

Este correo electrónico fraudulento tiene una particularidad: solicita al usuario comunicar la actividad, sea cual sea el caso, luego de acceder a un enlace para “revisar la actividad reciente”.

La diferencia está en que los correos legítimos enviados por servicios de correo electrónico, indican que si el usuario es quien ha realizado la actividad inusual haga caso omiso del mensaje, En caso de que el usuario caiga en el engaño y acceda al enlace malicioso, es dirigido a una página similar a la de inicio de sesión en Microsoft Outlook. La página falsa cuenta con un certificado asociado a un dominio que utiliza técnicas de ataques homográficos para así aparentar una dirección de Internet legítima, por lo que también utiliza el protocolo seguro y cuenta con el candado de seguridad. Por ello, desde ESET se destaca que, aunque es importante revisar estos elementos en un sitio Web, ya no son suficientes para corroborar que se trata de un sitio genuino.

En la siguiente etapa del fraude, el falso sitio solicita ingresar las credenciales de acceso para concretar la obtención de los datos de la cuenta de la víctima.

Existen indicios que permiten identificar que se trata de un sitio fraudulento:

La URL que sustituye puntos por guiones.

Caracteres de sobra en la dirección.

Así como errores en la interfaz.

Por lo que, desde ESET aconsejan poner atención a estos detalles como una práctica necesaria para evitar este tipo de estafas.